|

Anwendungsfall |

Integration |

ROI (Investitionsrentabilität) |

|

Ableitung der Item-Definition aus der Systemarchitektur |

Die Item-Definition, der Ausgangspunkt für jede TARA, wird konsequent aus der (von Systemingenieuren verwalteten) Systemarchitektur abgeleitet . Vorteil: Die TARA basiert auf einer aktuellen und korrekten Darstellung des zu analysierenden Systems. Redundante Datenhaltung und daraus resultierende Inkonsistenzen zwischen Architekturdarstellung und TARA-Definition werden vermieden. |

Eliminierung von Datenredundanz und -inkonsistenz, Verbesserung der Qualität und Genauigkeit der TARA, wodurch kostspielige Fehler im Sicherheitsdesign später im Entwicklungszyklus vermieden werden. |

|

Cybersicherheitsanforderungen im Anforderungsmanagement |

Die aus der TARA ermittelten Sicherheitsziele und -anforderungen werden direkt in das Anforderungsmanagementsystemeingespeist . Vorteil: Cybersicherheitsanforderungen werden genauso behandelt wie Funktions- oder Sicherheitsanforderungen. Es wird keinseparates Silo für Sicherheitsanforderungen geschaffen, was die interdisziplinäre Zusammenarbeit und die Einhaltung von Prozessanforderungen (z. B. im V-Modell) gewährleistet . |

Geringere Nacharbeit durch frühzeitige Integration der Sicherheit ("shift-left"), was zu niedrigeren Entwicklungskosten führt und sicherstellt, dass die Produktsicherheit von Anfang an den Anforderungen des Marktes bzw. den gesetzlichen Vorschriften entspricht. |

|

Harmonisierung mit Sicherheitszielen (Security Goals & Safety Goals) |

Die aus der TARA abgeleiteten Sicherheitsziele werden mit den Sicherheitszielen aus dem funktionalen Sicherheitsmanagement abgeglichen und verknüpft . Nutzen: Konsistente Risikobetrachtung sowohl in der Safety als auch in der Security. Die Integration stellt sicher, dass Cybersecurity-Maßnahmen nicht ungewollt die funktionale Sicherheit des Systems beeinträchtigen und umgekehrt. |

Minderung des kostspieligen Risikos von Konflikten zwischen Sicherheit und Sicherheit, Vermeidung von systemkritischen Ausfällen und den damit verbundenen Kosten für Haftung oder Produktrückruf. |

Von Silos zur Synergie: Das Argument für Cybersecurity Lifecycle Integration

Der traditionelle Ansatz, sich auf fragmentierte Tools, manuelle Tabellenkalkulationen und unzusammenhängende Dokumentation zu verlassen, führt unweigerlich zu höherer Komplexität, Lücken in der Rückverfolgbarkeit und einem erhöhten Produktrisiko. Während viele Wettbewerber versuchen, diese Probleme durch einen monolithischen Plattformansatz zu lösen, verstärken solche Strategien oft die Silobildung, indem sie Cybersicherheitsdaten in eine separate, proprietäre Umgebung zwingen, die von dem breiteren technischen Kontext abgekoppelt bleibt.

Es ist ein integrierter Ansatz erforderlich, der sicherstellt, dass die Bedrohungsanalyse keine isolierte Momentaufnahme ist, sondern ein ständiger Begleiter des jeweiligen Produktes - vom ersten Entwurf bis zur Stilllegung.

Um diese Herausforderungen wirklich zu meistern, muss das Cybersecurity Risk Management nahtlos in das bestehende ALM- oder PLM-Ökosystem integriert werden, wodurch das Cybersecurity Risk Management von einer statischen Aufgabe zu einem dynamischen, kontinuierlichen Prozess wird.

Erkennen, Vorbeugen und sofortiges Reagieren auf Cybersecurity-Bedrohungen.

Gehe den ersten Schritt hin zu deiner 'living' TARA - mit der Lösung zur Cybersecurity Lifecycle Integration.

Anwendungsfälle

Diese Integration beginnt bei der Systementwicklung, wo die Elementdefinition für die Bedrohungsanalyse und Risikobewertung (TARA) direkt aus der Systemarchitektur abgeleitet wird, um technische Konsistenz zu gewährleisten. Sie erstreckt sich auf das Anforderungsmanagement, indem Cybersicherheitsziele als umsetzbare Anforderungen synchronisiert werden, um sicherzustellen, dass sie während des gesamten Entwicklungslebenszyklus verfolgt werden. Entscheidend ist, dass diese Integration die Lücke zur Betriebsphase überbrückt. Durch die Verknüpfung des Schwachstellenmanagements mit der TARA auf Entwurfsebene lösen aufkommende Bedrohungen in der Praxis sofortige Risikoneubewertungen auf der Grundlage des aktuellen Systementwurfs aus. Die folgenden konkreten Anwendungsfälle zeigen reale Integrationsszenarien.

|

Anwendungsfall |

Nutzen der Best-of-Breed-Integration |

ROI |

|

Risiko-Neubewertung (Schwachstellen-Management & TARA) |

Sobald eine neue öffentliche Schwachstelle (z.B. ein CVE) im Vulnerability Management Systementdeckt wird , kann das zugrunde liegende Risiko in der ursprünglichen TARA (Threat Analysis and Risk Assessment) neu bewertet werden. Vorteil: SchnellereReaktionszeit und eine methodisch fundierte, konsistente Risikobewertung auf der Grundlage der Entwurfsphase, ohne sich auf manuelle, fehleranfällige Überprüfungen zu verlassen. |

Geringerer manueller Aufwand und weniger Zeit für die Neubewertung von Risiken schnellere Patches/Maßnahmen und eine erhebliche Verringerung der potenziellen Kosten einer Sicherheitsverletzung. |

|

Integration von Maßnahmen in das Aufgabenmanagement |

Konkrete Maßnahmen und Aufgaben, die aus der TARA oder anderen Cybersecurity-Aktivitäten abgeleitet werden, werden direkt in das Task Management System (z. B. JIRA) übertragen . Vorteil: Cybersecurity-Aktivitäten fügen sich nahtlos in die bestehende Projektplanung ein und können entsprechend priorisiert, nachverfolgt und umgesetzt werden, wodurch ineffiziente Doppelarbeit und Medienbrüche vermieden werden. |

Erhöhte Effizienz im Projektmanagement, die sicherstellt, dass kritische Sicherheitsaufgaben rechtzeitig abgeschlossen werden, wodurch Projektverzögerungen und Kosten im Zusammenhang mit nicht behobenen Sicherheitsrisiken reduziert werden. |

|

Durchgängige Rückverfolgbarkeit (Integration von Artefakten) |

Relevante Artefakte aus dem gesamten Lebenszyklus - von Systemkomponenten bis hin zu Code-Scans - werden über den Integration Hub mit TARA verbunden. Nutzen: Lückenlose, auditierbare Nachvollziehbarkeit aller Entscheidungen und Maßnahmen, was die Einhaltung von Standards wie ISO/SAE 21434 oder CRA (Cyber Resilience Act) deutlich vereinfacht. |

Geringere Compliance-Kosten, schnellere Audit-Zyklen und ein geringeres Risiko von Bußgeldern bei Nichteinhaltung oder Verzögerungen beim Markteintritt. |

Beschleunige deinen Risikobewertungsprozess

Leichtgewichtige Integration - beschleunigte Prozesse

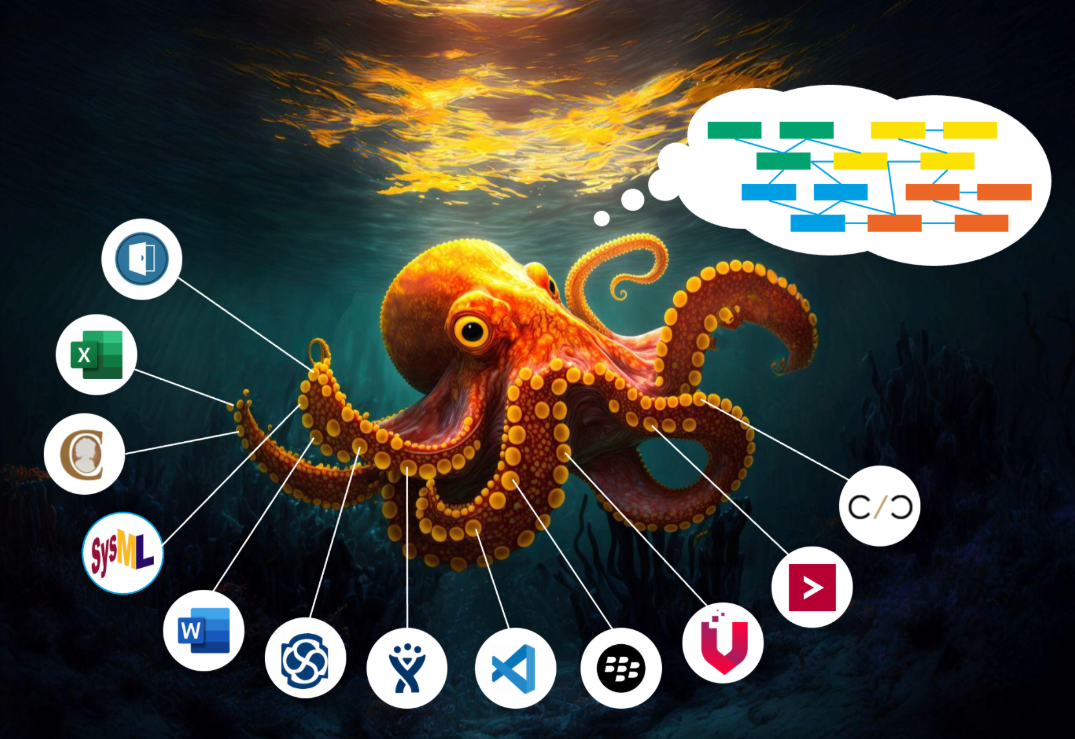

Integration ermöglicht es, die geforderte Tiefe (z.B. in TARA) mit einer kritischen Integration in die bestehende Tool-Landschaft zu verbinden. Für diese Lösung kombinieren wir zwei unserer leistungsstarken Produkte itemis ANALYZE und itemis SECURE. itemis ANALYZE dient als Integrationsdrehscheibe, um die verschiedenen Lifecycle-Integrationen zu implementieren und einen nahtlosen Informationsfluss zu gewährleisten.

Unsere erstklassige Cybersecurity-Integrationslösung verbindet nahtlos die Bedrohungs- und Risikoanalyse mit dem Vulnerabilitymanagement. Aber nicht nur: Verbinde, was du verbinden musst. In enger Zusammenarbeit entwickeln wir eine maßgeschneiderte Strategie, die auf deine spezifische Infrastruktur und Anforderungen zugeschnitten ist. Indem wir neu auftretende öffentliche Bedrohungen in Echtzeit erkennen und deren Auswirkungen auf deine spezifischen Produkte abbilden, stellen wir sicher, dass Ihr Risikoprofil immer genau und aktuell ist - visualisiert in einem Dashboard.

Eigenschaften

itemis SECURE Cybersecurity Lebenszyklus-Integration

| Funktion |

Desktop |

WebApp |

Lebenszyklus-Integration |

|

Bedrohungsanalyse und Risikobewertung konform zu ISO/SAE 21434 |

✓ |

✓ |

✓ |

|

Interaktive Angriffsbaummodellierung und -analyse |

✓ |

✓ |

✓ |

|

Hybrid-Ansatz und Echtzeit-Zusammenarbeit |

✓ |

✓ |

|

|

Arbeit an mehreren TARAs |

✓ |

✓ |

|

|

Kollaboration und Automatisierung von Prozessen |

✓ |

✓ |

|

|

Vollständige Abdeckung des V-Modells von den Anforderungen bis zum Start der Produktion |

✓ |

||

|

Integration von Daten und Informationen aus bestehenden Systemen in den Wissensgraphen |

✓ |

||

|

Risikobasierte Entscheidungsfindung unter Berücksichtigung mehrerer Ebenen von Abhängigkeiten |

✓ |

Häufig gestellte Fragen

Bedrohungsanalyse und Risikobewertung (TARA) werden nahtlos mit anderen Disziplinen, z. B. dem Schwachstellenmanagement verbunden: durch die Erkennung neuer öffentlicher Bedrohungen (z. B. CVEs) in Echtzeit und die Abbildung ihrer Auswirkungen auf spezifische Produkte stellt itemis SECURE sicher, dass das Risikoprofil stets genau und aktuell ist und auf einem Dashboard visualisiert wird.

Die Konsolidierung aller Cybersicherheitsaktivitäten in einer proprietären Plattform wie einem CSMS führt zur Bildung eines neuen Datensilos. Cybersicherheitsanforderungen werden in der Cybersicherheitsplattform und nicht im Anforderungsmanagementsystem gespeichert, was zu isolierten, redundanten und fragmentierten Daten mit Medienbrüchen und Inkonsistenzen führt, welche die Prozesse verlangsamen.